Publicado por Oscar Gonzalez

en Linux

el 18/11/2019

Publicado por Oscar Gonzalez

en Linux

el 18/11/2019

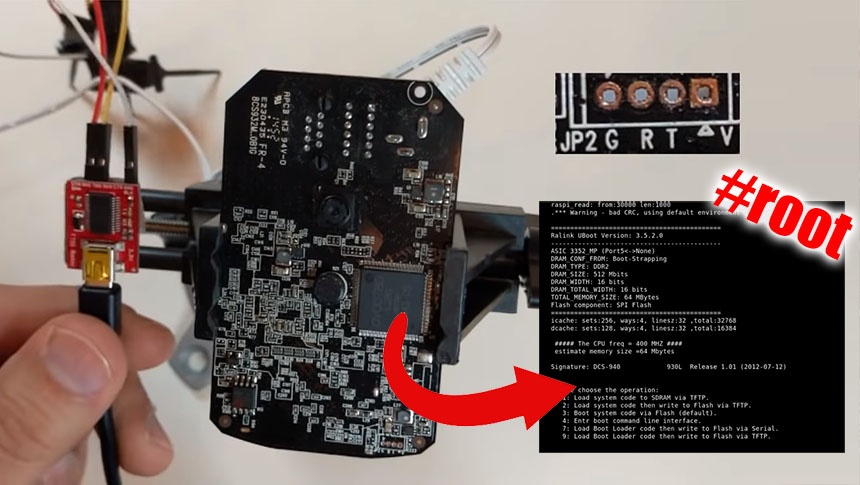

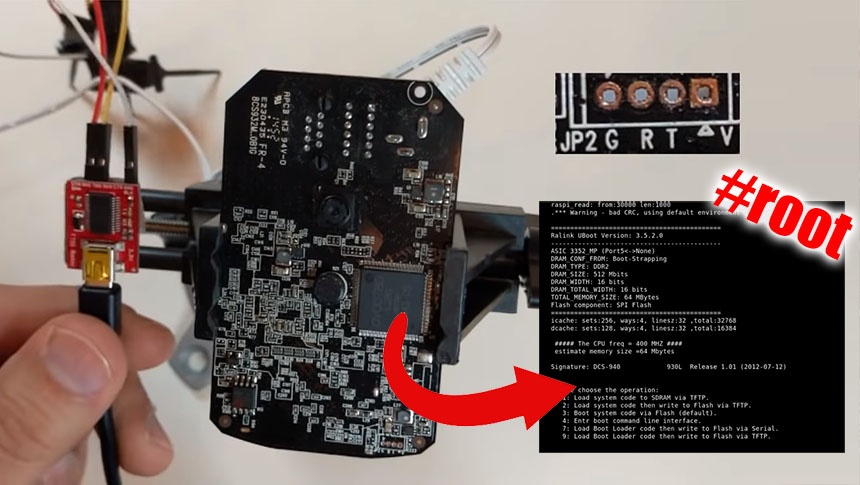

La ingeniería inversa es el proceso que tiene como objetivo obtener información técnica a partir de un producto final, con el fin de determinar cuáles son sus componentes y de qué manera interactúan entre sí, como funciona o incluso cuál fue su proceso de fabricación. Es tan apasionante que cuando lo intentas y conseguir averiguar algo que claramente un determinado fabricante de hardware ha intentado esconder, es como una pequeña victora y te abre la puerta trasera de un nuevo juguete con el que trastear. Entre nosotros hay multitud de cacharros interesantes que esconde algún puerto serie al cual te puedes conectar e indagar en alguna variedad de distribución Linux, como por ejemplo las cámaras IP. En el interesante vídeo que os dejo a continuación nos enseñan un ejemplo con una cámara IP barata en la cual se esconde en su interior unos pines para un acceso serie con el cual podremos acceder a una shell de Linux y así trastear con el sistema, ver qué servicios se están ejecutando o incluso modificar su funcionamiento.

Leer más

Publicado por Oscar Gonzalez

en Arduino

el 07/07/2017

Publicado por Oscar Gonzalez

en Arduino

el 07/07/2017

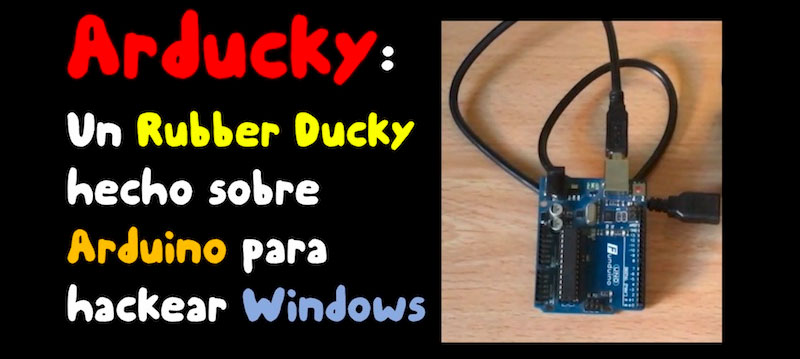

El hacker y experto en seguridad Chema Alonso ha publicado un interesante artículo sobre cómo hacer un Rubber Ducky con Arduino. Un Rubber Ducky es un aparato malicioso normalmente camuflado como un pendrive, que en realidad se identifica como un teclado y es capaz de ejecutar pulsaciones de teclado muy rápido. Eso permite ejecutar comandos de forma automática y cargar algún payload en el sistema.

La web de chema está llena de información interesante sobre seguridad informática, aunque me ha llamado la atención que utiliza para éste ejemplo una placa clon de Arduino y no una original. Chema tio, si nos estás leyendo, ponte en contacto con nosotros que te regalamos la placa Arduino Original que prefieras para que puedas continuar experimentando y de paso apoyar el proyecto ;)

Leer más

Publicado por Andoni Diaz Puerta

en Linux

el 18/08/2010

Publicado por Andoni Diaz Puerta

en Linux

el 18/08/2010

Tras varios días anunciando cambios en sus sistema operativo, la empresa dedicada a las auditorias y formación de profesionales de la seguridad informática en el hacking ético, Offensive Security, ha liberado la ultima actualizacion de su archi-conocido Backtrack 4, la distro Linux para pruebas de seguridad y pentesting por excelencia en el mundo de la seguridad informatica.

Y es que para cualquier entusiasta de la informática, y mas concretamente de la seguridad y el hacking ético, es toda una noticia, pues incorpora todo lo esperado, entre otras cosas, la actualización del kernel a su ultima versión estable conocida!

Leer más

Publicado por Oscar Gonzalez

en DIY

el 19/07/2008

Publicado por Oscar Gonzalez

en DIY

el 19/07/2008

No os perdais la primera edición de Citizen Engineer presentado por LadyAda. En ésta primera edición podremos descrubir cómo leer los datos de una tarjeta SIM de un teléfono GSM convencional, leer sus mensages, agenda e incluso crackearla por fuerza bruta y averiguar el "ID Code" único y asi poder duplicarla.

Un impresionante trabajo con un excelente video del cual estaremos muy atentos en cuanto salga la segunda entrega.

Para no perder detalle, os recomiendo la version HD de Vimeo.

Video altisimamente recomendado a continuaciĂłn...

Relacionado:

- GSM/GPS Tracker con AVR y mĂłdulo Telit GM862-GPS

- Llamadas y mensajes SMS con la PSP usando GSM

Leer más

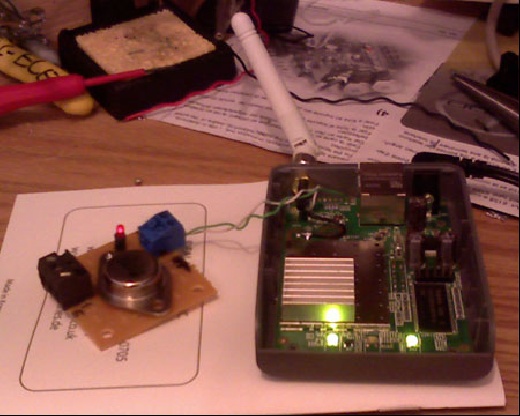

Aqui teneis un interesantisimo artĂculo que nos desvela cĂłmo hacer para controlar un interruptor mediante Internet usando el router de FON, La Fornera.

Video a continuaciĂłn...

Enlace: Fonera Internet Controlled Switch

Relacionado:

- (DIY) Bus i2c para tu Fonera

- (DIY) CĂłmo evitar los calentones de tu Fonera

- (Video) FonTenna: La nueva antena para tu Fonera

- Desempaquetando La Fonera

- Las futuras Foneras de FON con WiMAX y 802.11n

Leer más